加密的必要性与原理

-

数据安全威胁

未经加密的通信可能被中间人攻击截获(如HTTP明文传输),导致用户密码、支付信息等敏感数据暴露,据统计,2025年全球因数据泄露造成的平均损失达435万美元(IBM《数据泄露成本报告》)。 # Nginx配置示例

# Nginx配置示例

ssl_protocols TLSv1.2 TLSv1.3; # 禁用老旧协议

ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256;

ssl_prefer_server_ciphers on;

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains";启用HSTS可强制浏览器使用HTTPS,降低协议降级攻击风险。

- 数据库字段加密

使用应用层加密(如Java的Jasypt库)对手机号、身份证等字段进行AES加密,密钥通过KMS(密钥管理系统)轮换。 - 文件存储加密

云服务器启用AWS S3 SSE-S3或阿里云OSS服务器端加密,本地存储采用VeraCrypt创建加密容器。 - 敏感信息脱敏

日志中屏蔽密码、Token等字段,避免调试信息泄露。 - 依赖库漏洞扫描

使用OWASP Dependency-Check或Snyk检测第三方库风险,定期更新至无CVE漏洞版本。 -

权威性证明

- 页面底部展示PCI DSS、ISO 27001等安全认证标识。

- 发布《透明度报告》,披露加密算法类型及审计结果。

-

用户信任构建

-

误区3:“加密密钥可硬编码在代码中”

密钥必须与代码分离,通过环境变量或HashiCorp Vault动态注入,禁止提交至Git仓库。 - 自动化监控

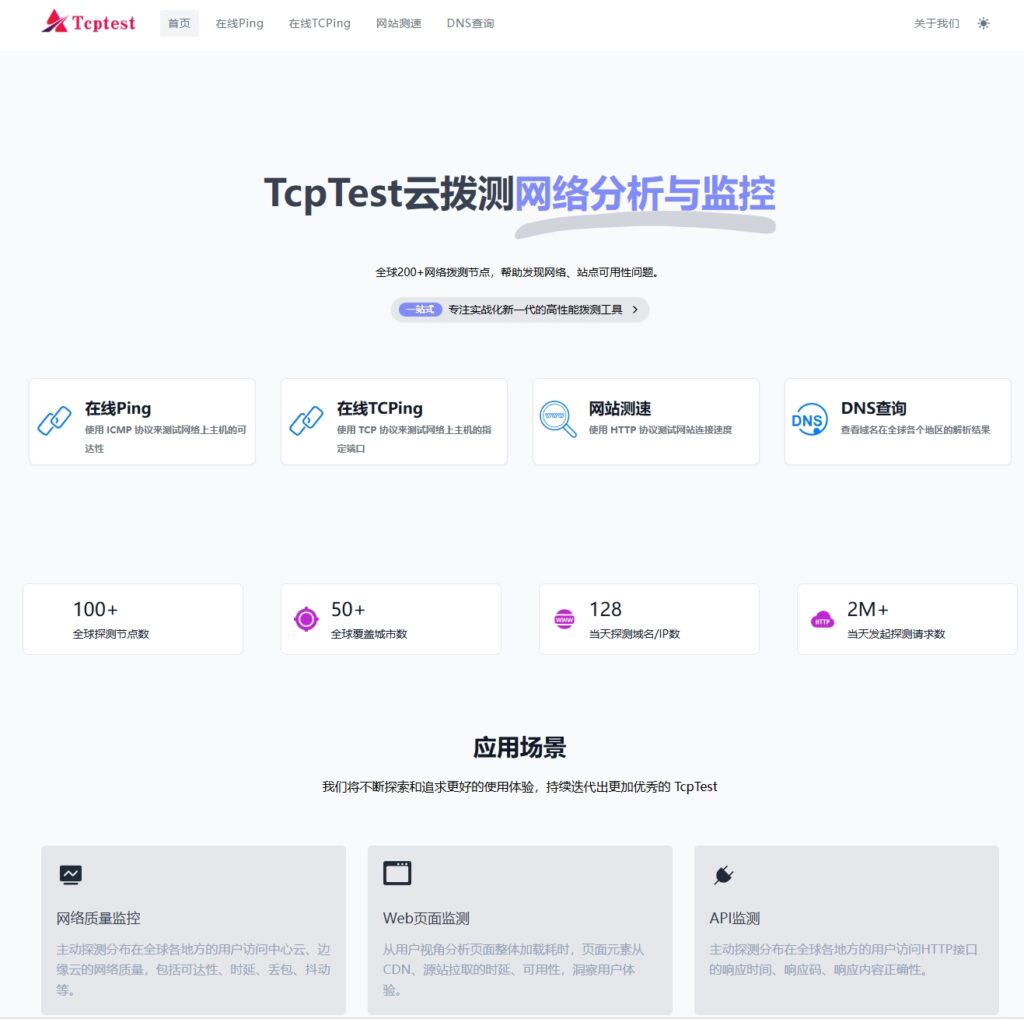

部署Prometheus+Alertmanager监控证书到期、加密流量异常。 - 渗透测试

每季度通过Burp Suite或Acunetix进行漏洞扫描,模拟SQL注入、CSRF攻击验证防护有效性。 - 灾难恢复

备份加密密钥至离线硬件设备,制定密钥遗失后的数据解密应急方案。 - OWASP《应用程序安全验证标准》v4.0

- NIST《密码学标准指南》(SP 800-175B)

- Google搜索中心《HTTPS作为排名信号》技术文档

静态数据加密

代码级防护

合规与E-A-T优化策略

长期维护机制

引用说明

本文技术方案参考以下权威来源:

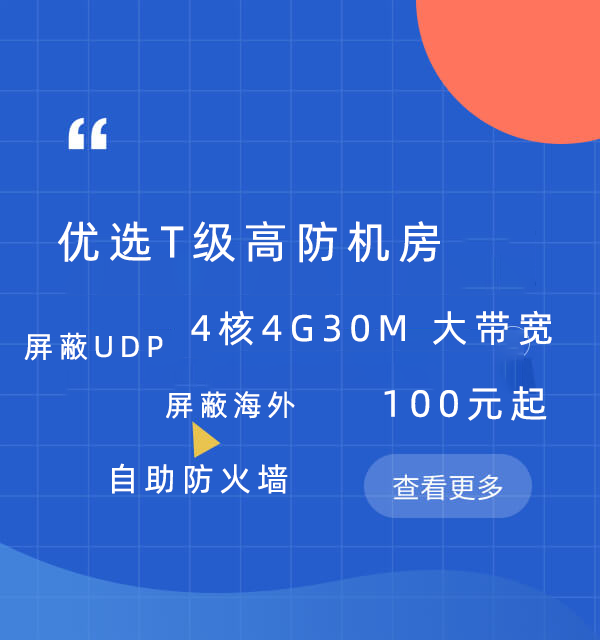

九八云安全

九八云安全