在网络通信和数据安全领域,服务器地址与流密码是两个关键概念,本文将以通俗易懂的方式解释其定义、作用及关联性,并通过实用场景帮助读者深入理解。

0.113.1)2001:0db8:85a3::8a2e:0370:7334)168.x.x)典型应用场景

-

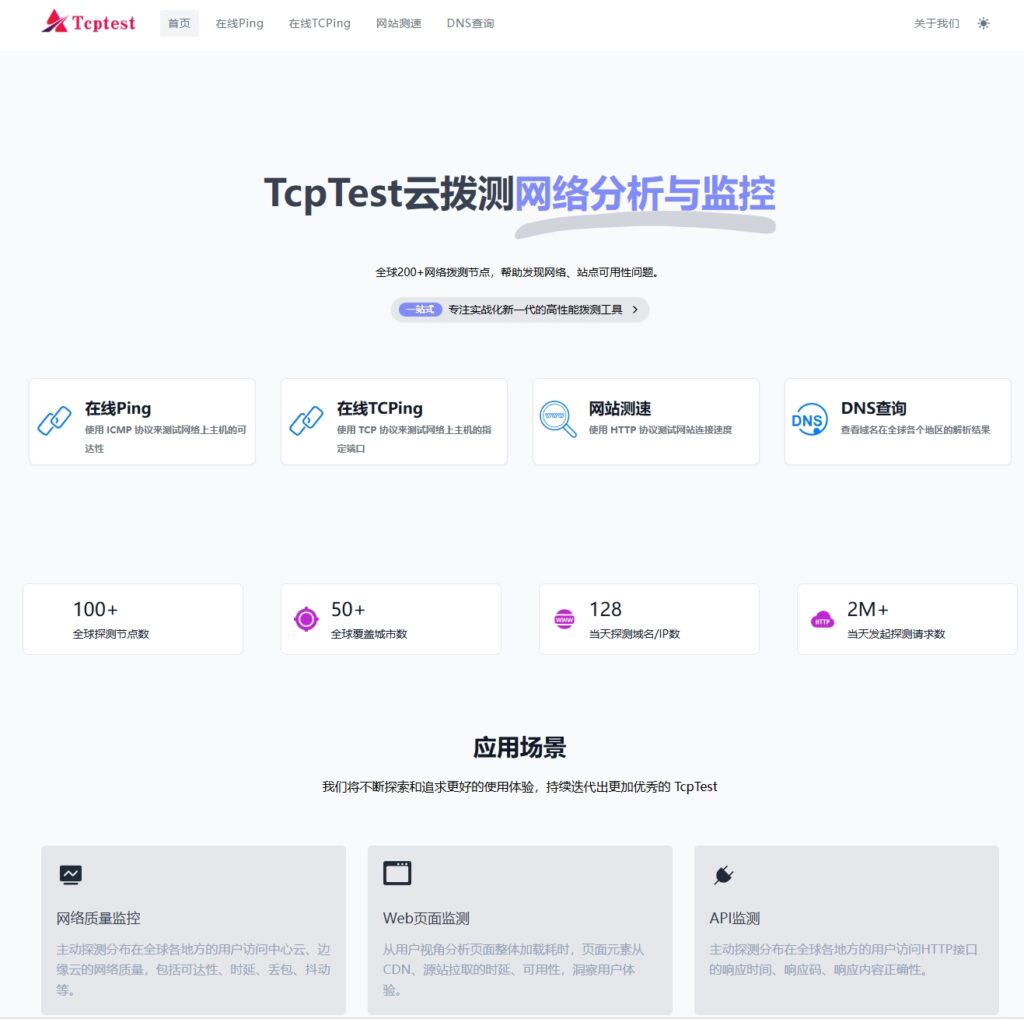

网站托管

通过域名解析(DNS)将www.yourwebsite.com映射到服务器公网IP,配合Web服务器软件(如Nginx)监听80/443端口。 -

API服务

移动应用通过api.service.com:3000访问后端接口,端口号指明具体服务类型。 -

远程管理

使用SSH协议连接服务器内网IP(如168.1.100:22)进行运维操作。

第二部分:流密码的技术透视

流密码的工作原理

流密码通过密钥流生成器逐字节/比特加密数据,其核心流程为:

安全应用实例

-

Wi-Fi加密

WPA2协议中的TKIP算法采用流密码机制,动态生成每数据包的加密密钥。 -

实时通信加密

视频会议系统使用ChaCha20流密码保障语音/视频流的机密性。 -

TLS协议

部分HTTPS连接通过TLS_CHACHA20_POLY1305_SHA256套件实现高效加密。

第三部分:安全实践建议

服务器地址保护

-

隐藏真实IP

使用CDN或反向代理(如Cloudflare)屏蔽源站IP,防止DDoS攻击。

-

端口管理

关闭非必要端口,通过防火墙设置白名单(如仅允许22/80/443端口对外开放)。

流密码使用规范

-

算法选择

避免已淘汰的RC4算法,优先选用经过认证的ChaCha20或AES-CTR模式。 -

密钥管理

采用HKDF(HMAC密钥派生函数)生成强密钥,定期轮换密钥并启用前向保密。 -

随机数生成

使用硬件真随机数发生器(如Intel DRNG)初始化密钥流,避免伪随机漏洞。

技术术语引用

- IPv6地址规范:IETF RFC 4291

- TLS协议标准:IETF RFC 8446

- 流密码算法测试:NIST SP 800-22 Rev 1a

- 密钥管理指南:OWASP密钥管理实践文档

结束)

九八云安全

九八云安全